随着汽车智能化、网联化、电动化趋势的加速,汽车电子系统的复杂性与连接性日益提升,网络与信息安全已成为汽车开发的核心挑战。英飞凌(Infineon)推出的AURIX™微控制器系列,作为面向汽车高性能和安全关键应用的领先平台,为开发具备强大网络与信息安全功能的软件提供了坚实的硬件基础。本文将探讨基于AURIX平台的网络与信息安全软件开发的关键方面。

一、AURIX平台的安全硬件基础

AURIX微控制器专为满足汽车功能安全(ISO 26262 ASIL-D)和信息安全需求而设计。其内置的硬件安全模块(HSM, Hardware Security Module)是信息安全功能的核心。典型的HSM(如可集成第三方IP如ESCRYPT的CycurHSM)通常包含:

- 专用安全内核:一个独立的CPU(如锁步核或专用协处理器),与主应用核隔离,专门运行安全服务,确保即使主核被攻破,安全功能依然独立运行。

- 硬件加解密引擎:支持AES、SHA、RSA/ECC等对称与非对称算法,提供高性能的加解密、认证和完整性校验。

- 真随机数生成器(TRNG):为密钥生成、随机挑战等提供高质量的熵源。

- 密钥存储与管理:提供受硬件保护的密钥存储区(如OTP、安全闪存),防止密钥被非法读取或篡改。

- 安全启动与调试保护:确保只有经过认证的代码才能启动,并严格控制调试接口的访问权限。

二、核心信息安全软件功能开发

基于AURIX HSM,软件开发需实现一系列关键安全服务:

1. 安全通信(SecOC):

遵循AUTOSAR SecOC(Secure Onboard Communication)标准,为车内总线(如CAN FD、以太网)通信提供身份认证和新鲜度保护。开发需实现消息认证码(MAC)的生成与验证,并管理计数器/时间戳以防止重放攻击。

2. 安全启动与软件完整性:

实现分阶段的安全启动链,从Boot ROM开始,逐级验证应用程序、校准数据等的完整性和真实性(使用数字签名,如ECDSA)。确保系统运行的代码未被篡改。

3. 密钥与证书管理:

开发安全生命周期的密钥管理方案,包括密钥的生成、注入、存储、更新、吊销和销毁。支持使用ECU唯一标识和硬件安全密钥进行设备身份认证。通常需要集成公钥基础设施(PKI)概念。

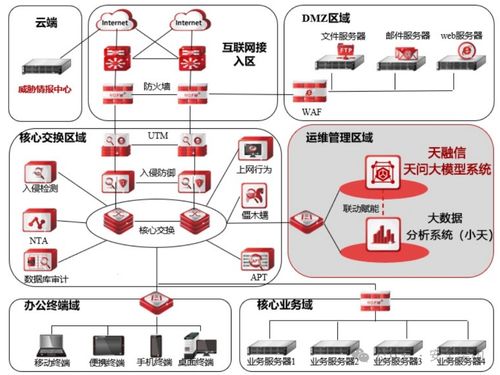

4. 入侵检测与安全日志:

监控网络流量、内存访问或调试接口的异常行为,并触发安全事件响应。将安全相关事件记录到受保护的日志中,以供事后分析和取证。

5. 空中下载更新安全(SOTA/FOTA):

为远程软件更新提供端到端的安全保障,包括更新包的加密、签名验证、完整性校验以及回滚保护,确保只有授权的固件才能被安装。

三、软件开发流程与工具

1. AUTOSAR标准支持:

现代AURIX软件开发通常基于AUTOSAR Classic平台。信息安全功能(如Crypto Stack, SecOC)作为AUTOSAR基础软件模块实现,需要与MCAL(Microcontroller Abstraction Layer)和HSM驱动紧密集成。

2. 安全软件库与中间件:

利用英飞凌或第三方(如ESCRYPT, ETAS)提供的安全软件库和固件(如Microsar.security, CycurLIB),这些经过预认证的组件可以显著加速开发并降低风险。

3. 集成开发环境(IDE)与调试:

使用英飞凌的AURIX Development Studio或第三方IDE(如Tasking, HighTec),并结合调试工具(如Lauterbach TRACE32)进行安全和非安全代码的调试。需注意安全域的调试限制。

4. 安全测试与验证:

开发过程中需进行严格的安全测试,包括渗透测试、模糊测试、侧信道分析评估等。利用硬件安全评估板和相关工具对实现的安全强度进行验证。

四、挑战与最佳实践

- 性能与资源的平衡:安全操作(如非对称加密)计算开销大。需合理设计,将高负载任务卸载到HSM硬件加速器,并优化软件实现以避免影响实时性。

- 全生命周期安全管理:信息安全设计必须贯穿从芯片制造、ECU生产、整车集成到车辆报废的整个生命周期。软件需支持工厂模式、售后模式等不同阶段的安全状态管理。

- 持续威胁应对:安全威胁不断演变。软件开发需考虑可更新性,设计模块化的安全架构,以便在未来能够更新安全策略、算法或应对新发现的漏洞。

- 符合法规与标准:紧跟UNECE WP.29 R155/R156、ISO/SAE 21434等汽车网络安全法规与标准的要求,确保开发流程和产品符合合规性要求。

###

AURIX平台为汽车网络与信息安全软件开发提供了强大的硬件信任根。成功的开发依赖于对安全硬件特性的深入理解、对汽车特定安全协议(如SecOC)的准确实现,以及遵循安全开发生命周期(SDLC)。通过将强大的HSM与精心设计的软件层相结合,开发者能够为下一代智能网联汽车构建起抵御网络攻击的坚固防线,保障功能安全、数据隐私和系统的可靠性。