在数字化转型浪潮席卷全球的今天,网络安全已从技术保障上升为国家战略和商业核心竞争力的关键。无论是希望踏入这一领域的初学者,还是寻求突破的资深从业者,理解其创新方向、掌握从入门到精通的路径,并深入了解网络与信息安全软件开发这一核心工作,都至关重要。本文将为您提供一份详尽的指南。

第一部分:网络安全创新方向全景图

网络安全的创新并非孤立的技术演进,而是应对日益复杂威胁的体系化变革。主要创新方向可概括为以下几个层面:

- 人工智能与机器学习驱动安全(AI/ML Security):

- 创新点:利用AI进行威胁检测、行为分析、自动化响应和预测性防御。例如,通过机器学习模型识别未知恶意软件、检测内部异常用户行为、自动化编排安全事件响应流程。

- 挑战与趋势:减少误报率、应对对抗性AI攻击(攻击者利用AI寻找系统漏洞)、发展可解释AI以增强安全决策的透明度。

- 零信任架构(Zero Trust Architecture, ZTA)

- 创新点:彻底改变“边界防护”的传统思维,遵循“从不信任,始终验证”原则。通过对身份、设备、应用和数据的持续验证和最小权限访问,构建动态的、基于风险的信任体系。

- 核心组件:微隔离、身份与访问管理(IAM)、持续风险评估、软件定义边界(SDP)。

- 云原生安全与左移开发安全

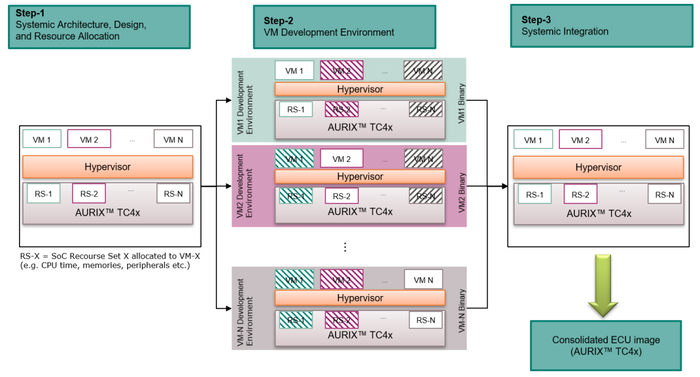

- 创新点:安全与云计算(容器、K8s、无服务器)及DevOps流程深度集成。

- 云原生安全:关注容器镜像安全、运行时保护、K8s集群安全配置与编排安全。

- 左移(Shift-Left):将安全测试(SAST/DAST/SCA)和威胁建模嵌入开发流程的最早期,实现安全即代码。

- 隐私增强计算与数据安全

- 创新点:在数据流通和使用过程中保护隐私,包括同态加密、安全多方计算、差分隐私、机密计算等技术。旨在实现“数据可用不可见”,满足如GDPR等严格的数据合规要求。

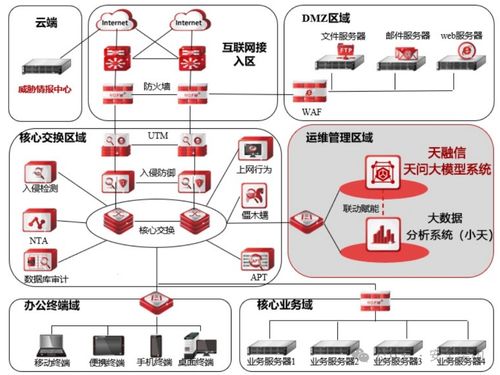

- 威胁情报与主动防御体系

- 创新点:从被动防御转向主动狩猎。利用大数据平台聚合、分析内外部威胁情报(TI),进行攻击面管理、攻击模拟和红蓝对抗,主动发现并修补漏洞,预测攻击者行动。

- 物联网与工控系统安全

- 创新点:针对海量、资源受限的IoT设备和关键基础设施的OT环境,发展轻量级加密协议、设备身份认证、固件安全分析和网络分段等专用安全方案。

第二部分:从零基础到精通的成长路径

阶段一:入门筑基(约3-6个月)

核心知识:计算机网络(TCP/IP, HTTP/HTTPS, DNS)、操作系统基础(Windows/Linux)、一门编程语言(Python为首选,用于自动化脚本)。

安全概念:了解机密性、完整性、可用性(CIA三要素)、常见攻击类型(如SQL注入、XSS、DDoS)、基础防御手段(防火墙、入侵检测、加密)。

实践入门:在虚拟环境(VMware/VirtualBox)搭建靶机(如DVWA, Metasploitable),使用Kali Linux等工具进行基础的、合法的渗透测试练习。

认证推荐:CompTIA Security+, 建立广泛的知识框架。

阶段二:技能深化与方向选择(6-18个月)

选择细分领域:根据兴趣和职业目标,选择一个方向深入,例如:

渗透测试与红队:深入学习OWASP Top 10、内网渗透、漏洞利用、编写渗透测试报告。认证如CEH、OSCP。

- 安全运维与蓝队:精通SIEM/SOC运营、日志分析、事件响应流程、威胁狩猎。认证如CISSP、CySA+。

- 安全开发与架构:深入下一部分详述。

- 系统化学习:通过在线课程(Coursera, edX)、专业书籍、CTF比赛、漏洞研究平台(如HackerOne的公开项目)持续实践。

阶段三:精通与创新(18个月以上)

专家级能力:在所选领域达到专家水平,能够设计安全架构、领导安全项目、进行前沿技术研究。

创新贡献:参与开源安全项目、在国际会议或期刊发表研究成果、发现并负责任地披露高危漏洞、为企业设计创新安全解决方案。

* 认证与影响力:考取更高级别认证(如CISSP-ISSAP/ISSMP, GIAC系列),通过博客、演讲、 mentorship 建立行业影响力。

第三部分:网络与信息安全软件开发——创新的核心引擎

安全软件开发是技术创新的具体实现,它不仅是编写代码,更是将安全思维工程化的过程。

- 工作内容与角色:

- 安全工具开发工程师:开发渗透测试工具、漏洞扫描器、恶意软件分析平台、威胁情报平台等。

- 安全产品研发工程师:参与商用防火墙、WAF、IDS/IPS、EDR、SIEM等核心安全产品的研发。

- DevSecOps工程师:开发并集成SAST/DAST/IAST工具链、容器安全扫描工具、基础设施即代码(IaC)安全策略检查工具,实现CI/CD管道中的安全自动化。

- 密码学工程师:实现和优化加密算法库、密钥管理系统、隐私计算协议。

- 核心技能栈:

- 编程语言:Python(自动化、POC)、Go(高性能网络工具、云原生)、C/C++(底层安全产品、逆向工程)、Java/.NET(企业级应用安全)。

- 平台与框架:深入理解操作系统内核、网络协议栈;熟悉Docker/K8s等云原生技术栈;掌握至少一种主流Web框架和其安全机制。

- 安全专业知识:必须精通安全漏洞原理、安全编码规范(如OWASP ASVS)、常见的加密算法与应用场景、安全开发生命周期(SDLC)。

- 创新工作流程:

- 需求分析:从威胁模型和攻击场景出发,定义产品功能。

- 安全设计:在架构设计阶段融入安全原则(如最小特权、纵深防御)。

- 安全编码与测试:遵循安全编码规范,并实施严格的代码审计、模糊测试、渗透测试。

- 自动化与集成:将安全测试和合规检查自动化,无缝集成到开发和部署流水线中。

###

网络安全的创新是一场永无止境的攻防博弈。从零基础到精通,关键在于构建扎实的基础知识体系,并通过持续、定向的实践深化技能。而投身于网络与信息安全软件开发,则是直接站在了将创新思想转化为防御力量的最前沿。无论选择哪条路径,保持好奇心、持续学习和对安全本质的深刻理解,都是通往精通和实现创新的不二法门。这篇指南为你描绘了地图,而旅程,现在就可以开始。